Ciberamenazas – Chat GPT

Contenido

Hacktivismo

El hacktivismo se define como la realización de actos, normalmente maliciosos, en Internet para promover unas ideas políticas, religiosas o sociales, se considera en la actualidad una importante arma política y social.

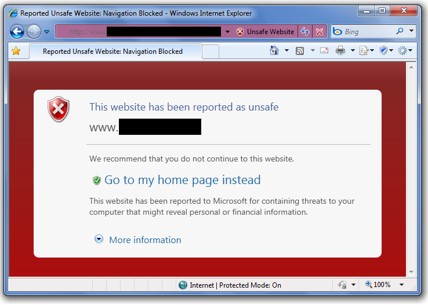

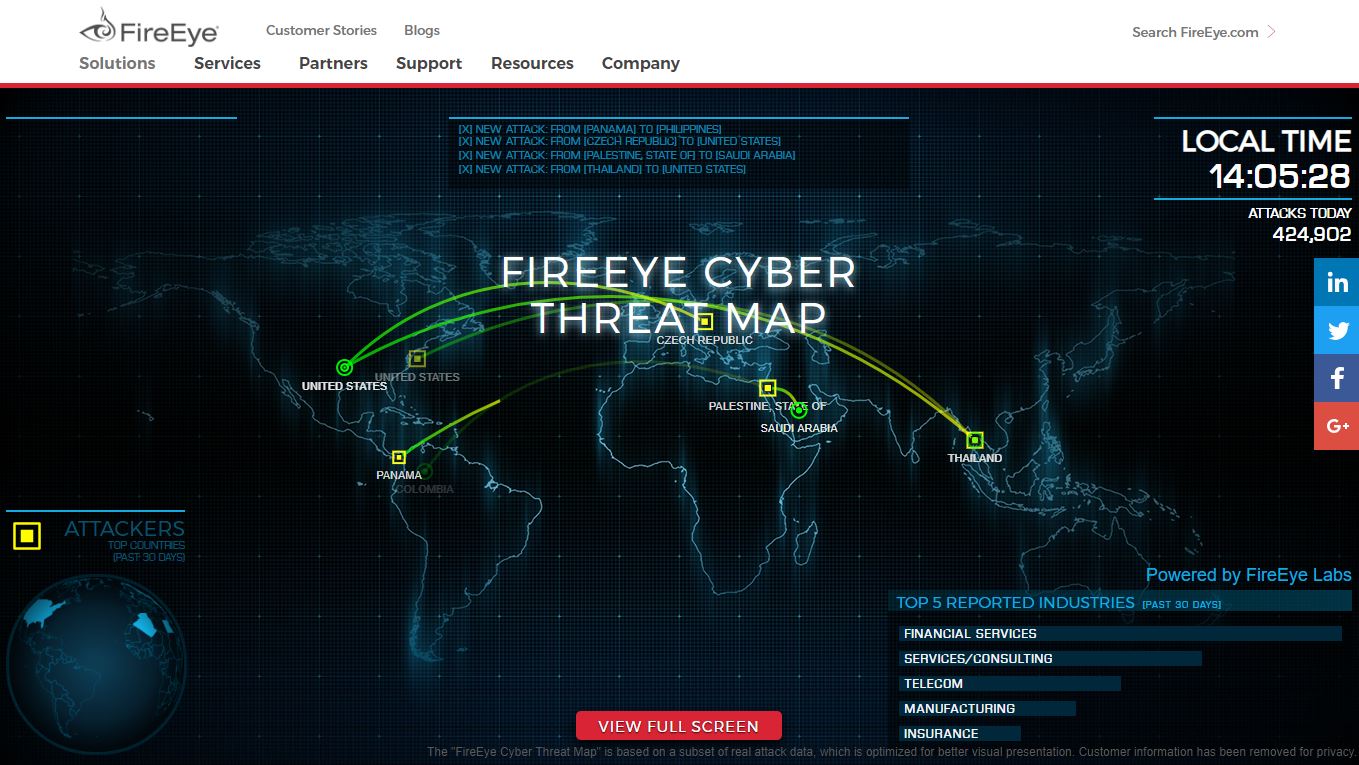

Ciberamenazas

El concepto de ciberamenazas se refiere a aquellas actividades ‘malignas’ que tienen lugar en un entorno digital, comprometiendo la seguridad de un sistema de información con fines lucrativos y poco éticos

Chat GPT

ChatGPT es un chatbot inteligente que ayuda a automatizar tareas de chat. Proporciona respuestas naturales y fluidas al usuario a través del chat mediante técnicas de aprendizaje automático, adaptado y de refuerzo.

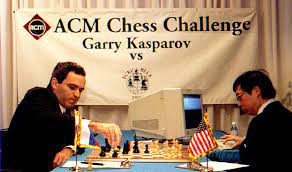

Inteligencia Artificial

La definición moderna describe la IA como máquinas que responden a simulaciones como los humanos, con capacidad de contemplación, juicio e intención, capaces de tomar decisiones.

Ciberamenazas

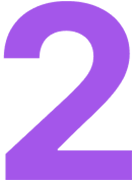

FireEye

Fortiguard

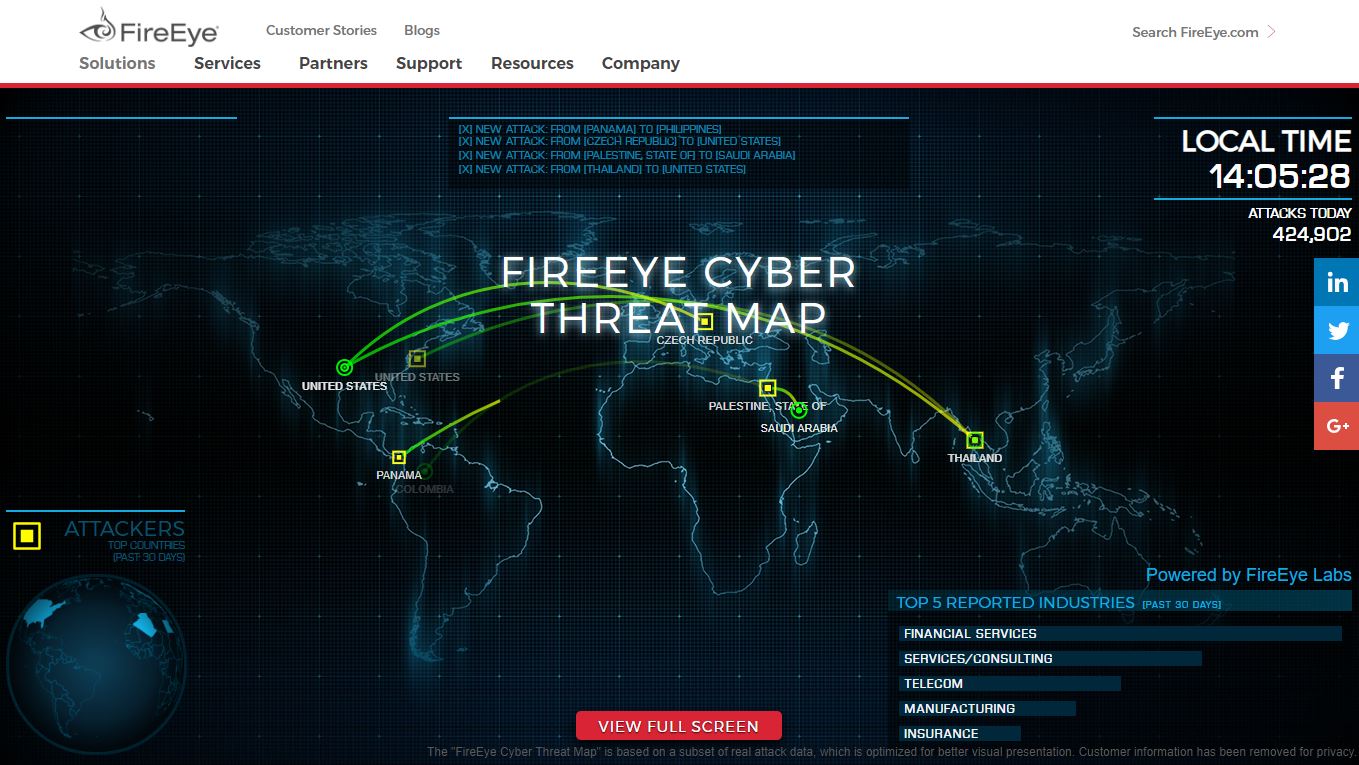

Norse

CheckPoint

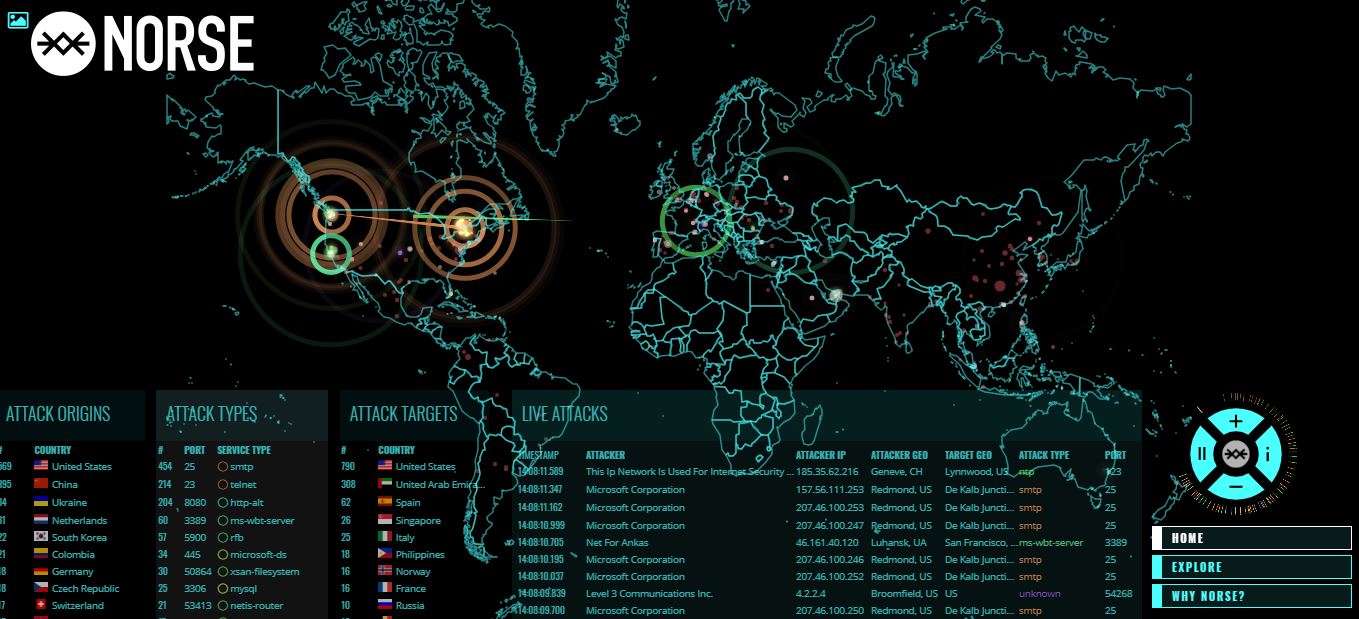

Kaspersky

Tipos de ciberdelincuencia

Métodos y técnicas

Consecuencias

Seguridad Nacional

Violaciones de privacidad

Reputacional

Robo de propiedad intelectual

Casos recientes

Métodos implementados por el hacktivismo

Hacktivismo en el mundo

España

Internos

#OpCatalunya

#OpCatalonia

Externos

Moroccan Revolution

Mr. LQL

Latam

Anonymous

Lorian Synaro

Shawty Boy

EMEA

Moroccan Revolution

Juba_Dz

Asia

Fancy Bear

Cozy Bear

Hackers protegidos

Ejemplo hackeo

Ejemplo de solicitud de Ransomware

¡Enhorabuena! Has sido el elegido - tu ordenador esta siendo altamente hackeado por INIVA Team - Transfiere 1000 BTC a la cuenta @inviapeople

Día(s)

:

Hora(s)

:

Minuto(s)

:

Segundo(s)

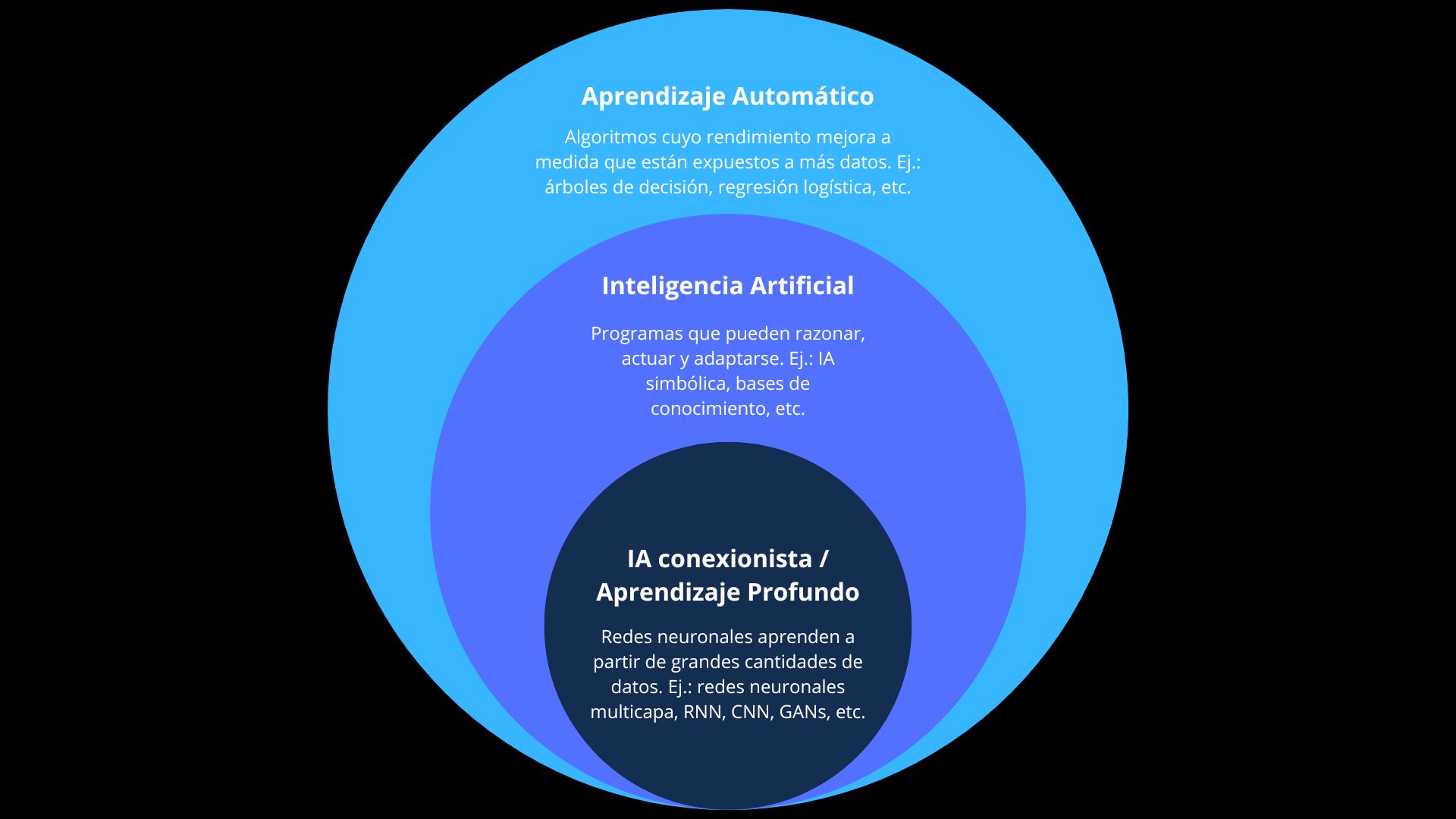

Inteligencia Artificial (IA)

La IA es la combinación de diferentes algoritmos cuyo propósito es replicar la conducta humana en máquinas para que operen de forma autónoma. Tecnología que lleva presente en nuestro día a día desde hace varios años, como es el caso de los asistentes de voz, las recomendaciones de productos según los hábitos o preferencias de compras, o los chatsbots de las páginas web. Se encuentra en un estado de evolución y crecimiento constante, por lo que se espera que gane mucha más presencia y notoriedad en nuestra vida diaria.

Clasificación de la IA según su capacidad:

Máquinas estrecha

Las más simples, no utilizan datos de memoria o experiencias para tomar decisiones. Funcionan a través del cálculo de predicciones sobre un suceso concreto.

IA general

Capaces de realizar tareas con la misma capacidad, autonomía y efectividad que un ser humano.

Clasificación de la IA según su funcionalidad:

Máquinas reactivas

Las más simples, no utilizan datos de memoria o experiencias para tomar decisiones. Funcionan a través del cálculo de predicciones sobre un suceso concreto.

IA con memoria limitada

Son capaces de almacenar experiencias previas durante un periodo corto de tiempo.

Basada en la teoría de la mente

Capaces de entender las emociones humanas, las creencias y otros parámetros para interactuar como lo harían dos personas. Es un campo que aún se encuentra en estudio.

Máquinas autoconscientes

Capaces de almacenar datos y experiencias previas; y emitir juicios propios, además de actuar en base a ellos de forma autónoma.

Restricciones de la IA

Revolución de la IA

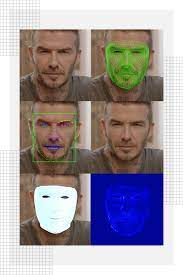

Ejemplo emulación de voz de Cristiano Ronaldo

Nuevos riesgos y oportunidades

Medicina

Exploración

Automatización

Predicción

Personalización

%

Hogares inteligentes en 2025

%

Empleos automatizados en 2030

%

Trabajos escolares realizados con IAs

%

Desconfían de las IAs

Nuevos retos

Riesgos futuros

Creación de herramientas digitales para comunicación segura

Redes privadas virtuales (VPN), Su función es enmascarar la IP del usuario y cifrar su tráfico para ocultar la identidad del hacker y su actividad. *Mensajería cifrada, aplicaciones de comunicación que ofrecen cifrado de extremo a extremo para que únicamente los participantes de la conversación puedan leer los mensajes. Navegadores seguros diseñados para proteger la privacidad y bloquear la trazabilidad. Correos electrónicos cifrados, serie de herramientas permitiendo que sólo destinatarios autorizados puedan leer dichos correos. Plataformas de colaboración segura, ofrecen un cifrado de extremo a extremo para intercambiar documentos y trabajar de manera conjunta en proyectos sin comprometer la seguridad de los datos.